Настройка безопасности портов

Функция безопасности портов позволяет сетевым администраторам блокировать несанкционированный доступ к сети. Сетевые администраторы могут настроить каждый порт коммутатора так, чтобы доступ к сети предоставлялся только для защищенных MAC-адресов, что позволяет коммутатору пересылать трафик только от защищенных MAC-адресов.

Пользователи могут ограничить входящий трафик на каждом порту, ограничив MAC-адреса (исходные MAC-адреса), которые используются для отправки трафика в порты. Безопасность портов позволяет пользователям настроить максимальное количество защищенных MAC-адресов для каждого порта. Коммутаторы могут изучать защищенные MAC-адреса динамически (изученные коммутатором во время поступления трафика) или статически (настроенные пользователем MAC-адреса). Динамически изученные или статически запрограммированные MAC-адреса не могут превышать максимальное количество защищенных MAC-адресов, настроенных для конкретного порта. Как только коммутатор достигает максимального лимита для защищенных MAC-адресов, трафик от всех других MAC-адресов отбрасывается.

Нарушающие MAC-адреса регистрируются в сообщениях syslog. Для получения информации о количестве нарушающих MAC-адресов обратитесь к cpu queue portsec-drop, используя команду show interface cpu counter queue-stats.

Динамически изученные защищенные MAC-адреса

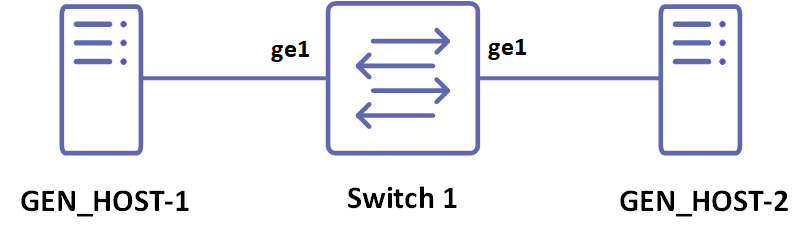

Рисунок 11-49: Динамически изученные защищенные MAC-адреса

Отправьте трафик уровня 2 с инкрементным исходным MAC-адресом 100 и с VLAN 100 от TrafficGenerator1. Поскольку максимальный лимит настроен как 3, только 3 защищенных MAC-адреса будут изучены коммутатором SW1.

SW1

#configure terminal | Перейти в режим конфигурации. |

(config)#hostname SW1 | Установить имя хоста. |

(config)#bridge 1 protocol rstp vlan-bridge | Создать RSTP VLAN bridge на стороне клиента. |

(config)#vlan 2-200 bridge 1 state enable | Настроить VLAN для bridge. |

(config)#interface ge1 | Перейти в режим интерфейса. |

(config-if)#switchport | Сделать интерфейс уровнем 2. |

(config-if)#bridge-group 1 | Ассоциировать интерфейс с bridge. |

(config-if)#switchport mode hybrid | Настроить режим как транковый. |

(config-if)#switchport hybrid allowed vlan all | Настроить разрешенные VLAN на интерфейсе. |

(config-if)#switchport port-security | Включить режим безопасности порта (динамический). |

(config-if)#switchport port-security maximum 3 | Ограничить количество защищенных MAC-адресов до 3. |

(config-if)#exit | Выйти из режима интерфейса. |

(config)#interface ge2 | Перейти в режим интерфейса. |

(config-if)#switchport | Сделать интерфейс уровнем 2. |

(config-if)#bridge-group 1 | Ассоциировать интерфейс с bridge. |

(config-if)#switchport mode hybrid | Настроить режим как транковый. |

(config-if)#switchport hybrid allowed vlan all | Настроить разрешенные VLAN на интерфейсе. |

(config-if)#exit | Выйти из режима интерфейса. |

(config)#logging monitor 7 | Включить уровень логирования 7 для отладки. |

Проверка

Команды проверки: show port-security, show port-security interface <ifname>, show mac address-table count bridge 1, show bridge и show mac address-table bridge 1.

SW1#show port-security

Port port-security mode MAC limit CVLAN SVLAN static secure MAC

-------+-------------------+---------+------+------+----------------

ge1 dynamic 3

SW1#show port-security interface ge1

Port Security Mode : Dynamic Secure MAC limit : 3

Static Secure MAC list :

CVLAN SVLAN MAC Address

------+------+----------------

SW1#show mac address-table count bridge 1

MAC Entries for all vlans:

Dynamic Address Count: 3

Static (User-defined) Unicast MAC Address Count: 0

Static (User-defined) Multicast MAC Address Count: 0

Total MAC Addresses in Use: 3

SW1#show bridge

Ageout time is global and if something is configured for vxlan then it will be affected here also

Bridge CVLAN SVLAN BVLAN Port MAC Address FWD Time-out

---------+------+------+------+-----------+-----------------+-----+---------+

1 100 ge1 0000.0300.0500 1 100

1 100 ge1 0000.0300.055b 1 100

1 100 ge1 0000.0300.055c 1 100

SW1#show mac address-table bridge 1

VLAN MAC Address Type Ports Port-security

------+---------------+---------+---------+--------------

100 0000.0300.0500 dynamic ge1 Enable

100 0000.0300.055b dynamic ge1 Enable

100 0000.0300.055c dynamic ge1 Enable

SW1#

Статически настроенные защищенные MAC-адреса

-

Остановите трафик от TrafficGenerator1 и выполните команду

clear mac address-table dynamic bridge 1на SW1. -

Убедитесь, что все динамически изученные защищенные MAC-адреса очищены.

-

Настройте 3 статических защищенных MAC-адреса, используя команды ниже в интерфейсе с включенной безопасность�ю порта.

-

Попробуйте добавить четвертый статический защищенный MAC-адрес.

-

Убедитесь, что отображается сообщение оператора, говорящее:

port security mac limit reached.

(config)#interface ge1 | Перейти в режим интерфейса. |

(config-if)#switchport port-security mac-address 0000.0000.aaaa vlanId 100 | Добавить статический защищенный MAC-адрес для VLAN 100 в режиме интерфейса. |

(config-if)#switchport port-security mac-address 0000.0000.aaab vlanId 100 | Добавить статический защищенный MAC-адрес для VLAN 100 в режиме интерфейса. |

(config-if)#switchport port-security mac-address 0000.0000.aaac vlanId 100 | Добавить статический защищенный MAC-адрес для VLAN 100 в режиме интерфейса. |

Проверка

SW1#show port-security

Port port-security mode MAC limit CVLAN SVLAN static secure MAC

-------+-------------------+---------+------+------+----------------

ge1 dynamic 3 100 0000.0000.aaaa

100 0000.0000.aaab

100 0000.0000.aaac

SW1#show port-security interface ge1

Port Security Mode : Dynamic

Secure MAC limit : 3

Static Secure MAC list :

CVLAN SVLAN MAC Address

------+------+----------------

100 0000.0000.aaaa

100 0000.0000.aaab

100 0000.0000.aaac

SW1#show mac address-table count bridge 1

MAC Entries for all vlans:

Dynamic Address Count: 0

Static (User-defined) Unicast MAC Address Count: 3

Static (User-defined) Multicast MAC Address Count: 0

Total MAC Addresses in Use: 3

SW1#show bridge

Ageout time is global and if something is configured for vxlan then it will be affected here also

Bridge CVLAN SVLAN BVLAN Port MAC Address FWD Time-out

---------+------+------+------+-----------+-----------------+-----+---------+

1 100 ge1 0000.0000.aaaa 1 -

1 100 ge1 0000.0000.aaab 1 -

1 100 ge1 0000.0000.aaac 1 -

SW1#show mac address-table bridge 1

VLAN MAC Address Type Ports Port-security

------+---------------+---------+---------+--------------

100 0000.0000.aaaa static ge1 Enable

100 0000.0000.aaab static ge1 Enable

100 0000.0000.aaac static ge1 Enable

SW1#

Удалите метод настройки безопасности порта, используя две команды ниже:

(config)#interface ge1 | Перейти в режим интерфейса. |

(config-if)#no switchport port-security | Установить метод безопасности порта в статический. |

Статический режим

Используйте команду ниже, чтобы настроить метод безопасности порта как статический, и настройте статические защищенные MAC-адреса, используя команды в статическом методе безопасности порта.

(config)#interface ge1 | Перейти в режим интерфейса. |

(config-if)#switchport port-security static | Установить метод безопасности порта как статический. |

(config-if)#switchport port-security max 3 | Ограничить количество статических защищенных MAC-адресов до 3. |

(config-if)#switchport port-security mac-address 0000.0000.aaaa vlanId 100 | Добавить статический защищенный MAC-адрес для VLAN 100 в режиме интерфейса. |

(config-if)#switchport port-security mac-address 0000.0000.aaab vlanId 100 | Добавить статический защищенный MAC-адрес для VLAN 100 в режиме интерфейса. |

(config-if)#switchport port-security mac-address 0000.0000.aaac vlanId 100 | Добавить статический защищенный MAC-адрес для VLAN 100 в режиме интерфейса. |

Проверьте, что 3 защищенных статических MAC-адреса добавлены в интерфейс ge1, используя show running-config, и убедитесь, что метод безопасности порта установлен как статический, используя команды проверки ниже.

Проверка

SW1#show running-config interface ge1

interface ge1

switchport

bridge-group 1

switchport mode hybrid

switchport hybrid allowed vlan all

switchport port-security static

switchport port-security maximum 3

switchport port-security mac-address 0000.0000.aaaa vlanId 100

switchport port-security mac-address 0000.0000.aaab vlanId 100

switchport port-security mac-address 0000.0000.aaac vlanId 100

SW1#show port-security

Port port-security mode MAC limit CVLAN SVLAN static secure MAC

-------+-------------------+---------+------+------+----------------

ge1 static 3 100 0000.0000.aaaa

100 0000.0000.aaab

100 0000.0000.aaac

SW1#show port-security interface ge1

Port Security Mode : Static

Secure MAC limit : 3

Static Secure MAC list :

CVLAN SVLAN MAC Address

------+------+----------------

100 0000.0000.aaaa

100 0000.0000.aaab

100 0000.0000.aaac

SW1#show mac address-table count bridge 1

MAC Entries for all vlans:

Dynamic Address Count: 0

Static (User-defined) Unicast MAC Address Count: 3

Static (User-defined) Multicast MAC Address Count: 0

Total MAC Addresses in Use: 3

SW1#show bridge

Ageout time is global and if something is configured for vxlan then it will be affected here also

Bridge CVLAN SVLAN BVLAN Port MAC Address FWD Time-out

---------+------+------+------+-----------+-----------------+-----+---------+

1 100 ge1 0000.0000.aaaa 1 -

1 100 ge1 0000.0000.aaab 1 -

1 100 ge1 0000.0000.aaac 1 -

SW1#show mac address-table bridge 1

VLAN MAC Address Type Ports Port-security

------+---------------+---------+---------+--------------

100 0000.0000.aaaa static ge1 Enable

100 0000.0000.aaab static ge1 Enable

100 0000.0000.aaac static ge1 Enable

SW1#

Настройте еще один статический защищенный MAC-адрес на интерфейсе ge1 и проверьте, отображается ли сообщение оператора "port security mac limit reached". Начните отправку трафика уровня 2 с инкрементным исходным MAC-адресом 100 и с VLAN 100 �от TrafficGenerator1, и убедитесь, что динамические защищенные MAC-адреса не изучаются, используя все команды проверки.